Hostwinds Tutoriais

Resultados da busca por:

Índice

Como instalar e ativar, vamos criptografar no WHM/cPanel

Tag: SSL

O que é que você criptografe?

Vamos criptografar é uma autoridade de certificação (CA) que fornece um certificado Secure Secure Socket (SSL) para habilitar HTTPs verificados em seu site.Eles fornecerão um certificado SSL se você puder provar a propriedade do domínio através do protocolo ACME.O software é executado no seu host e verifica o domínio está conectado ao servidor.Os próprios certificados podem ser obtidos através do cliente CERTBOT de Incrpeter ou configurar através do WHM na página Configuração do AutoSossl.

Vamos criptografar só estará disponível em nossos servidores VPS e dedicados.Nosso benefício de hospedagem compartilhada, comercial e revenda da ferramenta AutoTossl automatizada do CPanel que fornece o mesmo tipo de SSLs com a diferença emitida pelo CPanel, alimentado pelo Sectigo® em vez de Vamos criptografar.

Como faço para permitir que vamos criptografar em WHM?

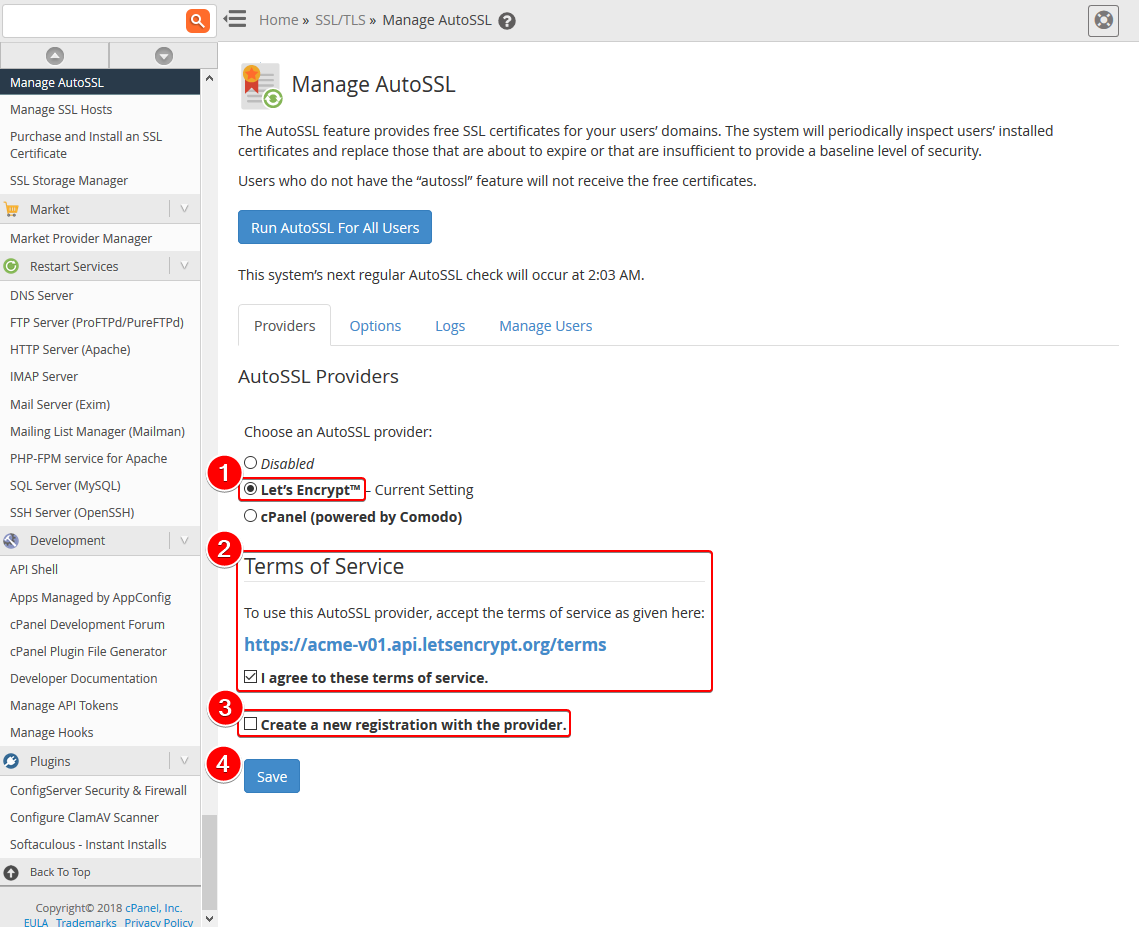

Ativando Vamos criptografar em WHM é realmente um processo fácil e perfeito.Depois de efetuar login no WHM como o usuário root no seu servidor, clique no ícone SSL / TLS na página principal do WHM e clique em Gerenciar Autossl.Nesta página, você pode selecionar um provedor e deve exibir o provedor padrão do CPanel e vamos criptografar.Selecionando Vamos criptografar exigirá que você concorde com os Termos de Uso, e isso pode ser feito na página Gerenciar AutoTossl no WHM.Por favor, veja as seguintes capturas de tela para um passo a passo.

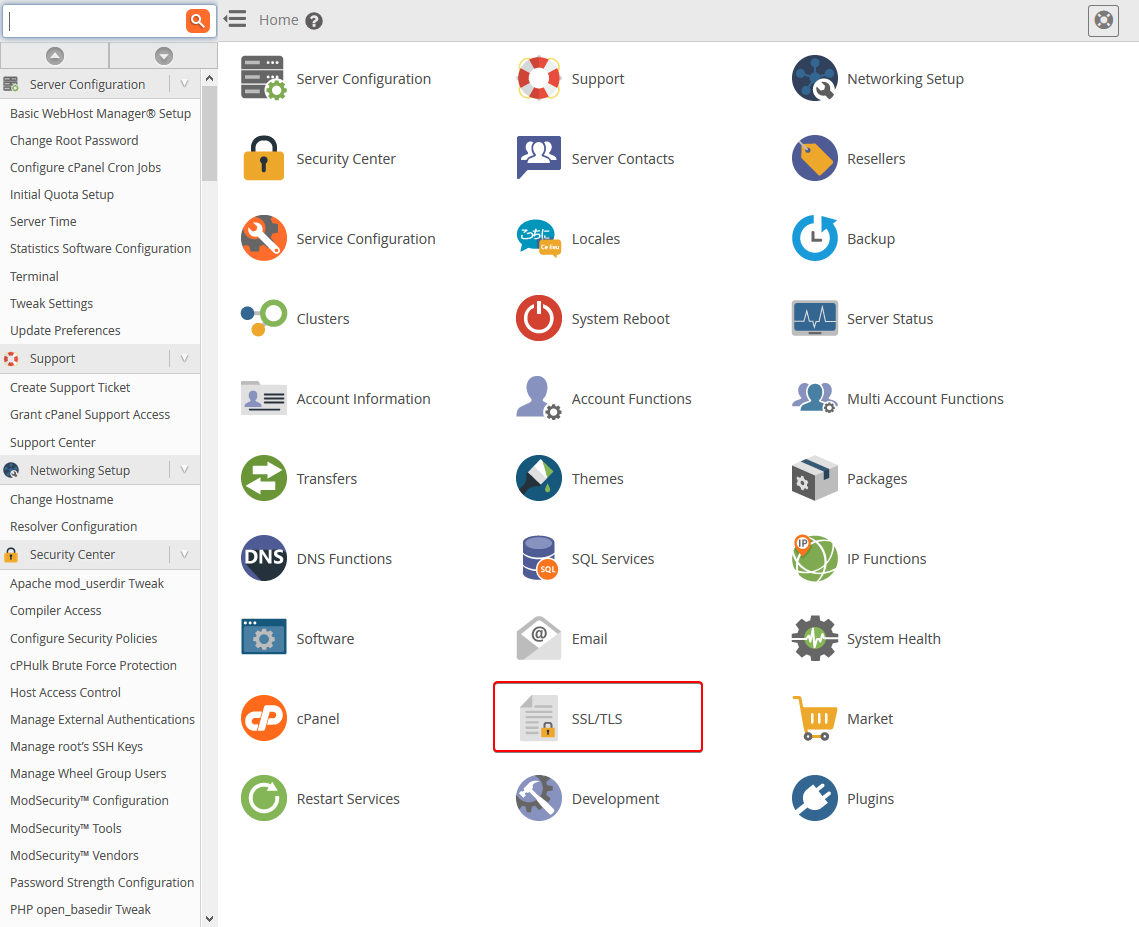

Step One: Navegue até a página inicial do WHM, clique no ícone SSL / TLS.

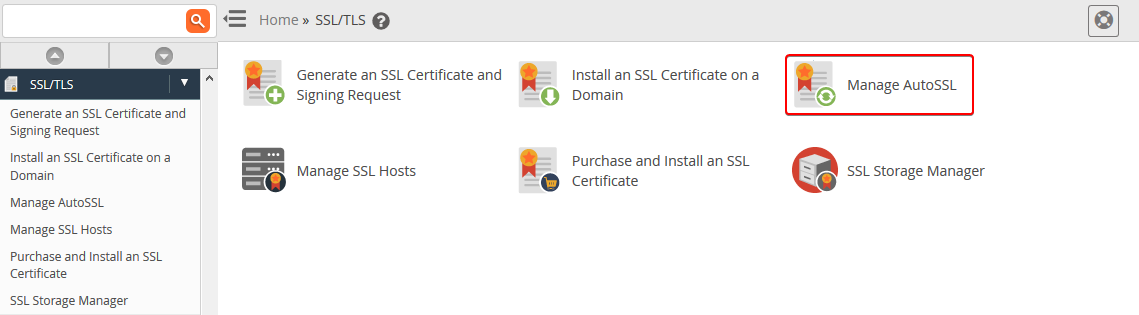

Passo dois: Selecione Gerenciar AutoSSL

Passo três:

- Selecione Vamos criptografar a lista de provedores Autosus.

- Clique no 'Eu concordo com estes Termos de Serviço.'botão depois de ler os termos para criptografar.

- Certifique-se de que a caixa ao lado de 'criar um novo registro com o provedor.'é desmarcado.

- Clique no azul Salve Botão.

Se você não vê, vamos criptografar como provedor nesta tela, precisará instalar o módulo que permite isso.WHM tem um script embutido para isso.Você precisará efetuar login no servidor sobre o SSH como usuário root e executar o seguinte comando:

/scripts/install_lets_encrypt_autossl_provider

Vamos criptografar impõemos limites de taxa significativos, e alguns recursos disponíveis com o provedor AutossL do CPANEL não estão disponíveis com Vamos criptografar.Se você precisar de alguns dos recursos, o provedor do cpanel permite, ou você é taxa limitada por Lit's Criptografar, você pode querer voltar para o Provedor Autossl do CPanel.

E no cPanel interno?

Embora o provedor de certificados AutoSSL só possa ser alterado de dentro do WHM, de dentro do cPanel, você pode executar o recurso AutoSSL manualmente para ajudar a acelerar o processo de obtenção de um certificado SSL. Temos um guia que pode ajudar a fazer isso aqui.

Como utilizar Vamos criptografar na linha de comando do Linux

Vamos criptografar fornecer ao software CertBot não apenas automatizar o solicitante dos certificados, mas também para integrar os certificados automaticamente com serviços da Web comuns, como NginX e Apache.Vamos cobrir a instalação e obter o seu primeiro certificado para CENTOS e Ubuntu usando o plug-in Apache para não apenas solicitar o certificado, mas também instalar o certificado automaticamente.

Instalando no CentOS 7

Para utilizar, criptografe certificados com Apache no CentOS 7, você precisará instalar algumas coisas primeiro.Este guia pressupõe que você já tenha pelo menos o Apache configurado como um serviço da Web.Uma vez pronto, faça login no servidor sobre o SSH e execute os seguintes comandos como root.

yum install epel-release

yum install python2-certbot-apache

Esses comandos instalarão o repositório de liberação do EPEL (Pacotes Estendidos para Enterprise Linux), que abriga seus pacotes estáveis e, em seguida, instalar o cliente CertBot com o plug-in Apache já instalado. Como os pacotes estão agora instalados, podemos continuar configurando seu primeiro SSL.

Se você estiver usando o Nginx como seu servidor web, você pode executar os seguintes comandos como usuário root,

yum install epel-release

yum install python2-certbot-nginx

Instalando no Ubuntu (18.04)

Step One: Adicione o repositório Certbot PPA à lista de repositórios usando os seguintes comandos,

sudo apt-get update sudo apt-get install software-properties-common sudo add-apt-repository universe sudo add-apt-repository ppa:certbot/certbot sudo apt-get update

Passo dois: Depois que esses comandos foram executados e eles são executados com êxito, você deseja instalar o software Certbot para obter o certificado SSL. Isso pode ser feito usando os seguintes comandos:

sudo apt-get install certbot python-certbot-apache

Ou, se você estiver usando o NGINX para o seu servidor web, poderá usar o seguinte comando,

sudo apt-get install certbot python-certbot-nginx

Executando Certbot no servidor

Enquanto logado no servidor como root, você deseja executar o comando certbot --apache se você estiver usando o Apache para o servidor do servidor.Caso contrário, você gostaria de usar o Certbot --nginx se você usar o Nginx para o servidor do site.

Veja abaixo um passo a passo sobre a primeira execução do cliente certbot.

Step One: Aqui, você desejará inserir um endereço de e-mail válido que você pode receber notificações de certificados, revisar e concordar com os termos criptografar os Termos de Serviço e decidir se deseja fornecer seu e-mail para a Fundação Eletrônica da Fronteira (EFF) Quem dirige a autoridade criptografar.

certbot --apache

Saving debug log to /var/log/letsencrypt/letsencrypt.log

Plugins selected: Authenticator apache, Installer apache

Enter email address (used for urgent renewal and security notices) (Enter 'c' to

cancel): email@addre.ss

Starting new HTTPS connection (1): acme-v02.api.letsencrypt.org

Please read the Terms of Service at

https://letsencrypt.org/documents/LE-SA-v1.2-November-15-2017.pdf. You must

agree to register with the ACME server at

https://acme-v02.api.letsencrypt.org/directory

(A)gree/(C)ancel: A

Would you be willing to share your email address with the Electronic Frontier Foundation, a founding partner of the Let's Encrypt project and the non-profit organization that develops Certbot? We want to send you an email about our work encrypting the web, EFF news, campaigns, and ways to support digital freedom.

(Y)es/(N)o:

Passo dois: Depois de fazer isso, o cliente apresentará uma lista de domínios anexados ao servidor pesquisando os arquivos de configuração do Apache, e incluirá o nome do host do servidor nesta lista. Digite o número que corresponde ao seu site e pressione Enter.

Which names would you like to activate HTTPS for?

1: hostname.hostwindsdns.com

Select the appropriate numbers separated by commas and/or spaces, or leave input

blank to select all options shown (Enter 'c' to cancel): 1

Obtaining a new certificate

Performing the following challenges:

http-01 challenge for hostname.hostwindsdns.com

Waiting for verification...

Cleaning up challenges

Passo três: Depois disso, ele solicitará que você pergunte se você deseja redirecionar todas as solicitações para HTTPS.Sugerimos fortemente isso, pois significa que o tráfego indo entre o servidor e o computador visitante é criptografado e não pode ser espalhados.Depois de fazer essa seleção, ele atualizará os arquivos apropriados e instalará o SSL e terminará!

Please choose whether or not to redirect HTTP traffic to HTTPS, removing HTTP access.

1: No redirect - Make no further changes to the webserver configuration.

2: Redirect - Make all requests redirect to secure HTTPS access. Choose this for

new sites or if you're confident your site works on HTTPS. You can undo this

change by editing your web server's configuration.

Select the appropriate number [1-2] then [enter] (press 'c' to cancel): 2

Redirecting vhost in /etc/httpd/conf.d/hwdefault.conf to ssl vhost in /etc/httpd/conf.d/hwdefault_ssl.conf

Congratulations! You have successfully enabled

https://hostname.hostwindsdns.com

You should test your configuration at:

https://www.ssllabs.com/ssltest/analyze.html?d=hostname.hostwindsdns.com

IMPORTANT NOTES:

Congratulations! Your certificate and chain have been saved at:

/etc/letsencrypt/live/hostname.hostwindsdns.com/fullchain.pem

Your key file has been saved at:

/etc/letsencrypt/live/hostname.hostwindsdns.com/privkey.pem

Your cert will expire on 2018-12-23. To obtain a new or tweaked version of this certificate in the future, run certbot again with the "certainly" option. To non-interactively renew *all* of your certificates, run "certbot renew."

If you like Certbot, please consider supporting our work by:

Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate

Donating to EFF: https://eff.org/donate-le

Como é que você criptografe diferentes das autoridades de certificação?

Vamos criptografar é uma nova autoridade de certificação e um sem fins lucrativos iniciados pelos líderes da indústria.Como o novo jogador no espaço, vamos criptografar suas limitações antecipadas.Os certificados serão apenas criptografia básica - a propriedade do domínio validada por domínio (DV) confirmaram apenas a propriedade do domínio correspondente ao e-mail no registro WHOIS.Eles não envolvem maior vetagem.Ao contrário da validação estendida (EV), o certificado gratuito não fornecerá a barra de endereços verde, que é necessária para a conformidade com PCI e suportar transações de pagamento com cartão de crédito em seu site.

Escrito por Hostwinds Team / dezembro 13, 2016